O Bluetooth

A tecnologia Bluetooth foi criada em 1994 pela Ericsson, especificada e padronizada pela Bluetooth Special Interest Group (SIG), instituição fundada em dezembro de 1999 pela Ericsson, IBM, Toshiba, Nokia, Intel, 3Com, Lucent Technologies, Microsoft e Motorola, hoje com mais de 19.000 membros.

O Bluetooth vem tendo constantes evoluções e na sua última versão, o Bluetooth 4.0, reuniu todas as características chaves das versões anteriores, unindo velocidade, segurança e baixo consumo de energia.

O Bluetooth 4.0 especifica 3 subsets/protocolos: Classic Bluetooth, Bluetooth High Speed e o Bluetooth Low Energy.

O Classic Bluetooth (conhecido também como Basic Rate/Enhanced Data Rate ou BR/EDR) consiste em protocolos legados, criados especificamente para ele nas versões 1 e 2, chegando a 3 Mbit/s em no máximo 50 metros. O Bluetooth High Speed (conhecido também como HS) é baseado na WiFi (IEEE 802.11) e tem foco na velocidade, chegando a 24 Mbit/s em no máximo 100 metros. Pelo seu baixo consumo de energia, o Bluetooth Low Energy (conhecido também como LE) visa novas aplicações na área da saúde, fitness, segurança e indústrias de entretenimento doméstico, chegando a 1 Mbit/s em no máximo 50 metros. Comparado com “Classic” Bluetooth, o Low Energy se destina a fornecer uma redução considerável no consumo de energia e menor custo, mantendo um alcance de comunicação semelhante, chegando a consumir apenas metade da energia do Classic. Para todos os casos ele opera em 2402 MHz até 2480 MHz.

Por ter essas múltiplas formas de trabalhar, agrupando características de todas as implementações, O Bluetooth 4.0 adotou o nome de Bluetooth Smart, dividindo-se em duas logos: Bluetooth Smart Ready e o Bluetooth Smart.

As especificações do Bluetooth prevêem três níveis básicos de segurança:

- Autenticação: verificação da identidade de dispositivos com base em seu endereço do dispositivo Bluetooth de comunicação. Bluetooth não fornece autenticação de usuário nativa.

- Confidencialidade: proteção de informações de escutas, assegurando que apenas dispositivos autorizados podem acessar e visualizar os dados transmitidos.

- Autorização: permitindo que o controle dos recursos, garantindo que um dispositivo está autorizado a usar um serviço antes de permitir que ele faça isso.

Bluetooth não prevê outros serviços de segurança, tais como auditoria, integridade e não repúdio, estes serviços devem ser implementadas por outros meios, se eles forem necessários.

Bluetooth implementa a confidencialidade, autenticação e derivação de chave com algoritmos personalizados com base no SAFER+. Uma chave é gerada, geralmente baseada em PIN, que deve ser inserido em ambos os dispositivos. Esse procedimento é diferente para dispositivos que têm PIN fixos, tal como os fones de ouvido.

Em 2007, uma visão geral das vulnerabilidades do Bluetooth foi publicado por Andreas Becker, demostrando vulnerabilidades como ataques de negação de serviço, espionagem, ataques man-in-the-middle, modificação de mensagem e apropriação indevida de recursos. Essas vulnerabilidades, quando exploradas e ou combinadas, causam problemas de violação de integridade, confidencialidade ou disponibilidade da piconet, colocando em risco os dados de todos os dispositivos e usuários conectados a ela.

O Instituto Nacional de Padrões e Tecnologia (NIST) criou um Guia para Segurança Bluetooth em setembro de 2008, com o objetivo se servir como referência para as organizações utilizarem de forma mais segura os recursos dessa tecnologia. Esse guia traz uma lista com tópicos a serem cumpridos para garantir sua utilização de forma eficaz.

A tecnologia Bluetooth foi originalmente concebida como uma alternativa sem fio para o cabo de dados RS-232 (conhecido como cabo serial). Portanto, o objetivo principal foi um meio de comunicação que substituísse o dispositivos e os periféricos. Como o Bluetooth foi criado com esse objetivo específico, isto é, uma rede de curto alcance que serviria para conexão entre periféricos e dispositivos sem a necessidade de cabos, foram criados perfis. Esses perfis servem como um padrão que deve ser seguido pelos dispositivos, definindo a forma de comunicação e os recursos disponibilizados.

Quando uma ligação é estabelecida pelos dispositivos, os protocolos que o dispositivo parceiro oferece são definidos e apenas os dispositivos que partilham os mesmos protocolos podem trocar dados, tal como dois seres humanos que concordam em utilizar uma língua comum para que possam ter uma conversa com sentido. Enquanto que o Bluetooth define a ligação física entre dispositivos, um perfil Bluetooth estabelece dentro da ligação lógica os comandos e funcionalidade que estes dispositivos podem trocar utilizando a tecnologia Bluetooth.

Perfis são definidos por uso. Por exemplo, existe um perfil de mãos livres (HFP) que é encontrado na maioria dos celulares e fones de ouvido para facilitar a comunicação sem o uso das mãos. Com o Perfil Avançado de Distribuição de Áudio (A2DP) e o Perfil de Controle Remoto de Vídeo (AVRCP), você pode fazer o streaming de música de seu PC, aparelho de som de casa ou MP3 player com seu celular. Desta forma, para cada objetivo foi criado um perfil diferente e podem ser utilizados em conjunto com outros perfis. Os perfis Bluetooth HSP (Handset Profile) e HFP (Hands free Profile) são os perfis usados necessários para as típicas operações de fones de ouvido Bluetooth mono. Já os perfis A2DP (Advanced Audio Distribution Profile) e AVRCP (Audio / Video Remote Control Profile) são importantes para auscultadores estéreo, com muito melhor qualidade que a condificação mono utilizada para os perfis HSP e HFP.

Por ser uma característica chave em comum, no que diz respeito a segurança, podemos citar um perfil específico chamado Proximity Profile (PXP).

Como descrito na documentação oficial, o perfil de proximidade define o comportamento quando um dispositivo se move para longe ou se aproxima de outro dispositivo, podendo emitir alertas ou estabelecer conexões automáticas, apenas se aproximando um do outro, assim como executar transações entre esses dispositivos.

A partir da versão 2.1 o Bluetooth passa a suportar o SSP – Secure Simple Pairing (Pareamento Seguro Simples) – onde métodos alternativos ao Bluetooth podem ser utilizados para executar o pareamento, a fim de agilizar e/ou adicionar mais segurança a esse procedimento.

SSP tem as seguintes características :

- Just works: assim como o nome nos sugere, este método apenas funciona. Interação do usuário não são necessárias, no entanto, um dos dispositivo pode levar o usuário a confirmar o processo de emparelhamento . Como não têm tela, o fones de ouvido com recursos de IO (entrada e saída) muito limitados, utiliza esse método.

- Numeric comparison: Casos os dispositivos possuam display e tenham a possibilidade de interação para poder aceitar respostas simples e binárias como um Sim ou Não, eles podem usar a comparação numérica. Um código numérico de seis dígitos em cada dispositivo é exibido. O usuário deve comparar os números. Se a comparação for bem sucedida e os números forem idênticos, basta confirmar o emparelhamento nos dispositivos.

- Passkey Entry: Este método pode ser utilizado entre um dispositivo com um visor e um dispositivo de entrada com teclado numérico, como um teclado, ou dois dispositivos de entrada com teclado numérico. No primeiro caso, a tela é usada para mostrar um código numérico de 6 dígitos para o utilizador, o qual , em seguida, introduz o código no teclado. No segundo caso, o utilizador de cada dispositivo digitam o código de 6 dígitos.

- Out of band (OOB): O princípio desse método é usar um meio de comunicação externa, como Near Field Communication (NFC) para trocar algumas informações usadas no processo de emparelhamento. O emparelhamento é concluído pelo Bluetooth, mas requer informações do mecanismo OOB, neste caso o NFC. Primeiro é executado o Pareamento, onde ocorre a descoberta e a autenticação é feita via NFC. Depois ocorre a descoberta de dispositivo, onde as informações sobre o dispositivo Bluetooth são enviadas diretamente via NFC. Após ocorre a conexão por meio do endereço MAC Bluetooth enviado via NFC, estabelecendo uma conexão Bluetooth. Depois ocorre o procedimentos de segurança, trocando chaves públicas, a capacidades de comunicação, etc. Por fim, a autenticação, enviando as informações de autenticação diretamente via NFC.

Como ele foi projetado para ser o substituto sem fio para cabos em celulares, fones de ouvido, teclados e mouses, hoje com o sucesso alcançado a tecnologia Bluetooth vai muito além disso. Segundo o site oficial, a tecnologia hoje atinge os seguintes setores:

- Automotivo

- Eletrônicos de consumo

- Saúde e Bem-Estar

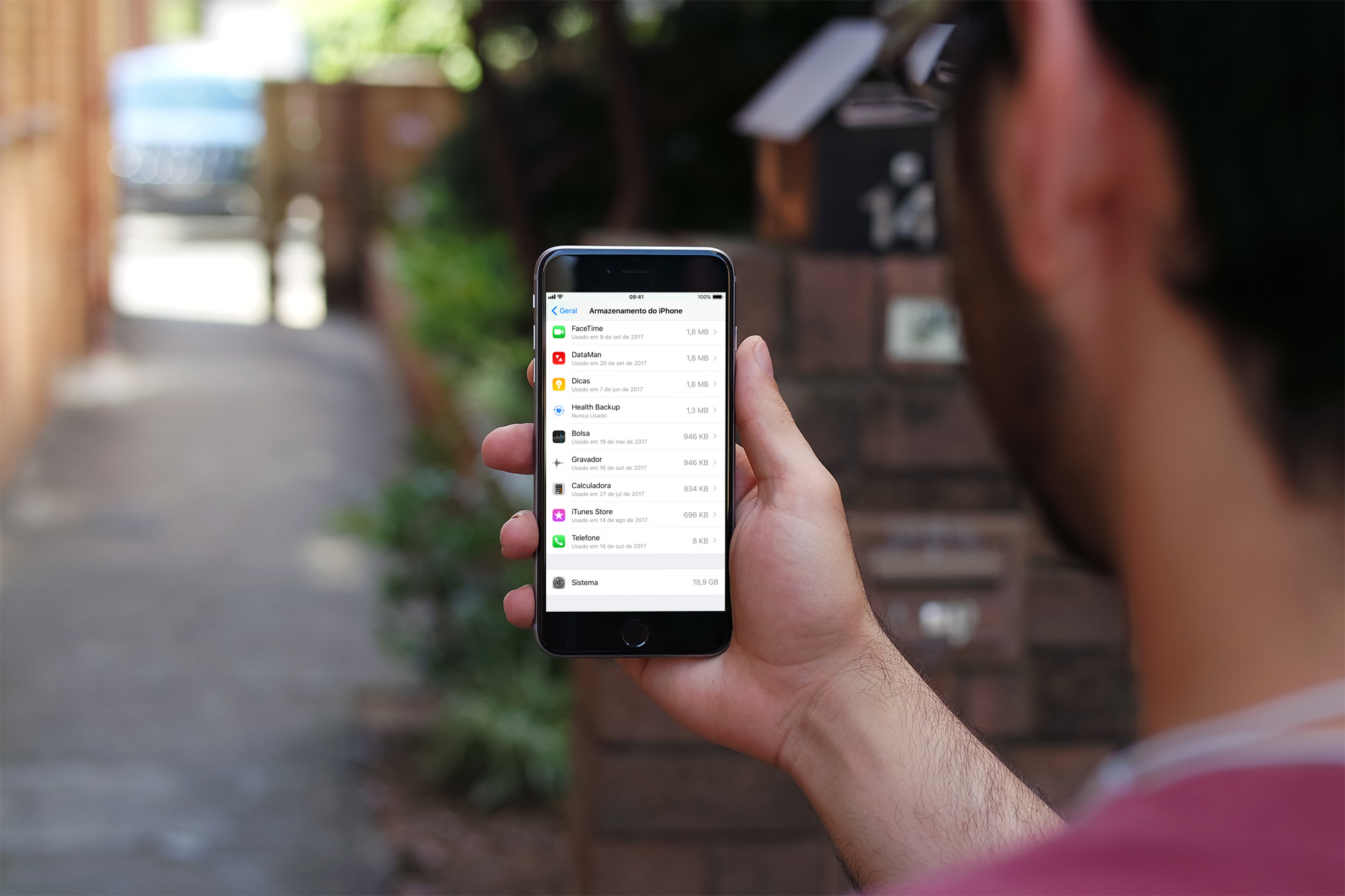

- Telefonia Móvel

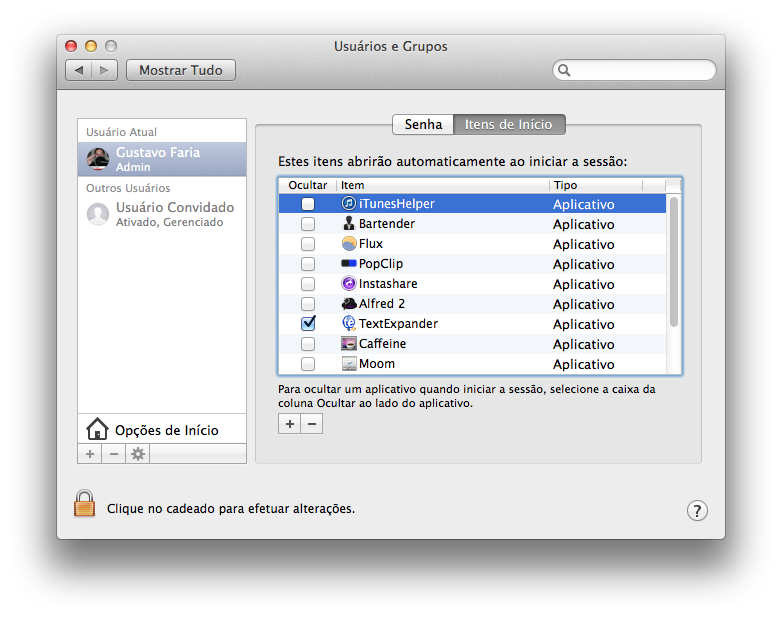

- PC & Periféricos

- Esportes e Fitness

- Smart Home

No próximo artigos vamos verificar uma tabela de matrix das principais características para conseguirmos fechar a série.

Até mais!